Postaw się w butach Google’a: wiesz, że biznes staje się coraz bardziej mobilny, ale system operacyjny na telefony komórkowe, który prowadzisz, jest szeroko otwarty z założenia i zgromadził legiony wiernych fanów, którzy uwielbiają odkrywać i wykorzystywać każdy aspekt

Jeśli utrzymasz status quo, utracisz cennych klientów korporacyjnych, aplikacje bankowe uciekną, a firmy medialne z treścią chronioną technologią DRM będą unikać Twojego systemu operacyjnego.

Dość rozterki, prawda?

Dlaczego SafetyNet jest dobre dla aplikacji korporacyjnych, bankowych i DRM

W 2014 r. Firma Google przeżywała kryzys: wiele firm po prostu uważało, że Android nie jest wystarczająco bezpieczny, aby umożliwić swoim pracownikom dostarczanie urządzeń z systemem Android do prywatnych sieci.

Mniej więcej w tym samym czasie Google dodało obsługę wielu użytkowników do Androida.

To partnerstwo Android-KNOX dodało dwie kluczowe funkcje: Po pierwsze, przestrzenie użytkownika zostały teraz zaszyfrowane za pomocą oddzielnych kluczy, a po drugie, system Android miał teraz system, który zapewniał, że podczas uruchamiania do przestrzeni użytkownika nie było żadnych przerw ani hakerów.

Uproszczone wizualne wyjaśnienie root.

Uproszczone wizualne wyjaśnienie root.

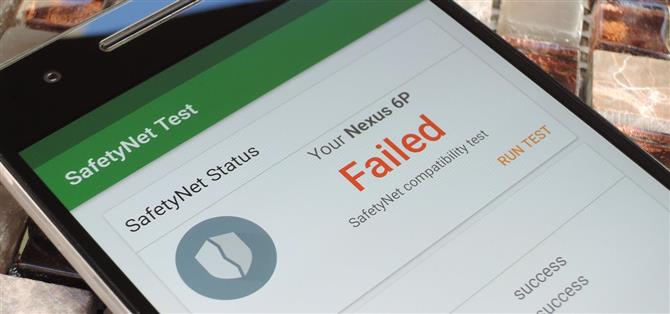

Firma SafetyNet rozszerzyła wiele z tych zasad, udostępniając interfejs API, który aplikacje mogłyby wykorzystać do sprawdzenia, czy proces AVB został ominięty, czy urządzenie zostało w jakikolwiek sposób naruszone lub czy urządzenie nie było certyfikowane przez Google.

To tutaj krzyżuje się SafetyNet z rootem.

Jeśli firma taka jak Netflix martwi się, że zrootowani użytkownicy pomijają swoje DRM, aby zapisać pirackie kopie swoich programów i filmów, aplikacja Netflix może po prostu sprawdzić w SafetyNet, czy użytkownik jest zrootowany, a jeśli tak, to po prostu odmówić instalacji lub uruchomienia

Dlaczego SafetyNet jest dobre dla Rooterów i Modderów

Wszystko, o czym rozmawialiśmy, brzmi jak świetna okazja dla firm, bankowości i aplikacji DRM – ale co z tymi, którzy głównie wybierają Androida na iOS ze względu na opcje dostosowania, które oferuje root?

Większość metod root wykorzystuje Fastboot do flashowania lub uruchamiania niestandardowego obrazu przywracania, który następnie pozwala instalować pliki binarne root w telefonie.

Tak, to naprawdę takie proste włączenie Flashbooka Fastboot (i tym samym root) na Androidzie.

Tak, to naprawdę takie proste włączenie Flashbooka Fastboot (i tym samym root) na Androidzie.

Więc jeśli chodzi o API SafetyNet, które pozwala aplikacjom wiedzieć, czy twoje oprogramowanie zostało zmodyfikowane, Google ma znacznie łatwiejszą opcję, której odmówili wykonania: Wystarczy usunąć Fastboot i ustawienie odblokowania OEM.

To postawiłoby nas na pozycji podobnej do jailbreakerów na iOS ostatnio, ponieważ metody root zostałyby zamknięte tak szybko, jak się pojawiły.

Jednak Google rzeczywiście wydało niezliczone roboczogodziny i miliony dolarów tworząc SafetyNet – dlaczego?

Od tamtego czasu Google stosuje coraz więcej ograniczeń w SafetyNet – ostatnio pozwalają twórcom aplikacji ukryć swoje aplikacje w Sklepie Play, jeśli urządzenie nie przejdzie kontroli atestowania SafetyNet.

Aha, a przy okazji – ponieważ wciąż mamy dostęp do flashowania Fastboot i niestandardowych obrazów odzyskiwania, społeczność programistów Androida już znalazła sposób na ominięcie SafetyNet, gdy jest już zrootowany.